SSH چیست ؟

SSH، همچنین به عنوان Secure Socket Shell شناخته می شود،

پروتکل شبکه ای است که مدیران را با راه امن برای دسترسی به یک کامپیوتر از راه دور فراهم می کند.

SSH همچنین به مجموعه ای از خدماتی که پروتکل را پیاده سازی می کند اشاره می کند.

Secure Shell تأیید هویت قوی و ارتباطات داده ای رمزگذاری شده بین دو کامپیوتر را که از طریق یک شبکه ناامن مانند اینترنت متصل می شوند، فراهم می کند.

SSH به طور گسترده توسط مدیران شبکه برای مدیریت سیستم ها و برنامه های کاربردی از راه دور استفاده می شود،

به آنها اجازه می دهد تا به یک کامپیوتر دیگر در یک شبکه وارد شوند، دستورات را اجرا و فایل ها را از یک رایانه به یک دیگر انتقال دهند.

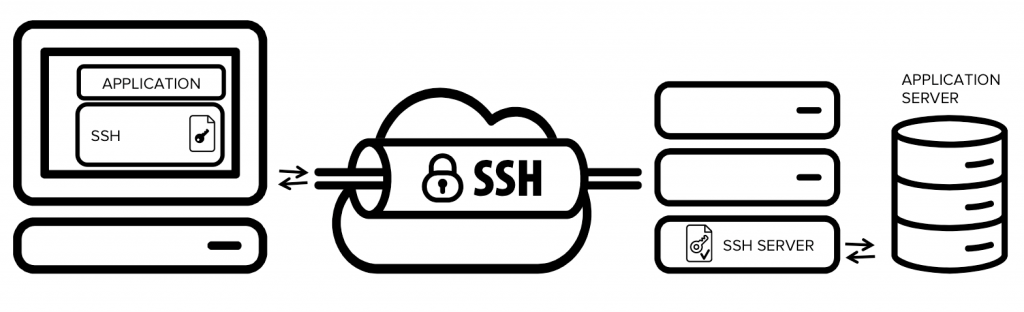

مدل مشتری-سرور، اتصال یک برنامه سرویس دهنده امنیتی پوسته، پایان که در آن جلسه نمایش داده می شود، با یک سرور اس-اس-اچ ، پایان که در آن جلسه اجرا می شود.

بجز مایکروسافت ویندوز، نرم افزار اس-اس-اچ به طور پیش فرض در اکثر سیستم عامل ها گنجانده شده است.

کاربرد های SSH

از سرویس SSH جهت اتصال به سرور اختصاصی و سرور مجازی یا در برخی از هاست ها می توان استفاده کرد.

به این صورت که با در اختیار داشتن نام کاربری و کلمه عبور root مربوط به سرور ، به آن لاگین میشوید.

سرورهای مجازی کامیت سرور با سرعت بسیار بالا امکان مدیریت اس-اس-اچ را در اختیار کاربر قرار میدهند.

اس-اس-اچ نیز پشتیبانی از تونل زنی، حمل و نقل پورت های دلخواه TCP و اتصالات X11 راگ

در حالی که انتقال فایل را می توان با استفاده از انتقال فایل امن مرتبط و یا پروتکل امن (SCP) انجام می شود.

سرور اس-اس-اچ ، به طور پیش فرض، در پورت استاندارد TCP 22 گوش می دهد.

مجموعه اس-اس-اچ شامل سه سرویس – slogin، ssh و scp می باشد که نسخه های ایمن از خدمات پیشگیرانه غیرقانونی UNIX، rlogin، rsh و rcp هستند.

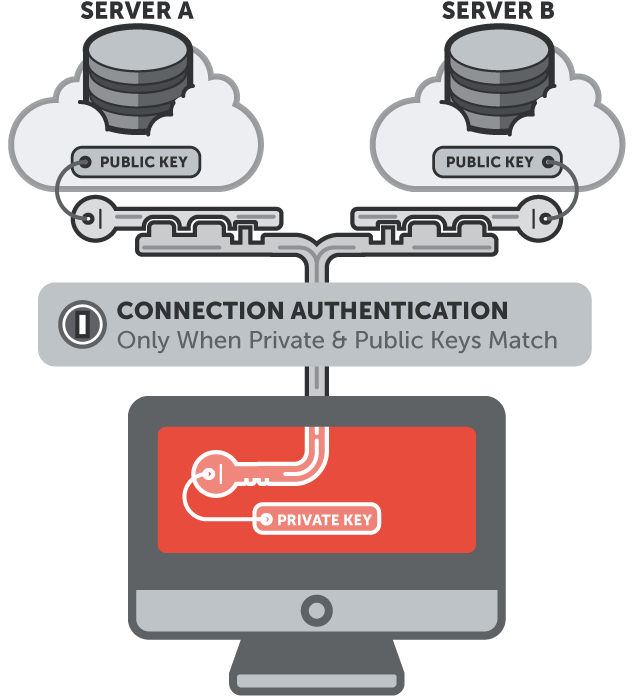

SSH از رمزنگاری کلید عمومی برای تأیید اعتبار از راه دور کامپیوتر استفاده می کند

و در صورت لزوم به هاست راه دور اجازه احراز هویت کاربر را می دهد.

تاریخچه SSH

اولین نسخه SSH در سال 1995 ظاهر شد و توسط Tatu Ylönen، محقق در دانشگاه تکنولوژی هلسینکی تاسیس شد که اس-اس-اچ Communications Security را تاسیس کرد.

با گذشت زمان، نقص های مختلف در SSH-1 یافت شده است و اکنون منسوخ شده است.

مجموعه ای از پروتکل های امنیتی شل SSH-2 است و به عنوان استاندارد در سال 2006 به تصویب رسید.

با SSH-1 سازگار نیست و با استفاده از یک مبادله کلیدی Diffie-Hellman و بررسی یکپارچگی قوی است

که با استفاده از کدهای احراز هویت پیام برای بهبود امنیت است.

مشتریان و سرورهای اس-اس-اچ می توانند از تعدادی از روش های رمزنگاری استفاده کنند

که عمدتا به عنوان AES و Blowfish شناخته می شود.

امنیت SSH

هنوز هیچ آسیب پذیری مورد استفاده در SSH2 شناخته شده نیست، اما اطلاعاتی که توسط ادوارد اسنودن در سال 2013 منتشر شد،

نشان می دهد آژانس امنیت ملی ممکن است قادر به رمزگشایی برخی از ترافیک اس-اس-اچ باشد.

Shellshock، یک حفره امنیتی در فرمان فرمان Bash، می تواند بر روی اس-اس-اچ اجرا شود اما آسیب پذیری در Bash است، نه در اس-اس-اچ .

در حقیقت، بزرگترین خطر برای اس-اس-اچ مدیریت ضعیف کلید است.

بدون ایجاد ایجاد متمرکز مناسب، چرخش و حذف کلید های SSH، سازمان ها می توانند کنترل کنند

که چه کسی دسترسی به منابع و زمان، خصوصا زمانی که اس-اس-اچ در فرایندهای خودکار برنامه کاربردی استفاده می شود، از دست بدهد.